Dikkat! Corona virüsü kimliğinizi ele geçirebilir!

Corona virüsü sebebiyle pandemi ilan edilen dünyada, dijital virüsler de tehlike arz etmeye devam ediyor. Siber suçlular her fırsattan yararlanmak adına internet kullanıcılarını avlamaktan vazgeçmiyor. Corona virüsünün feci yayılımı kötü amaçlı yazılım yayma veya yeni siber saldırılar için fırsat veriyor. Siber güvenlik, son zamanlarda internet kullanıcılarının dünya çapında hasara yol açan Corona virüsü hakkında yeni bir saldırıyı detaylandıran tehdit analiz raporu yayınladı.

Corona virüsü haritası

Kötü amaçlı yazılım saldırısı özellikle internette Corona virüsü haritasını arayanları hedefliyor. Yasal bir haritayı kullanan hackerlar kötü amaçlı uygulamayı haritanın içine gömüyor. Uygulamayı kullananlar için tehlike arz eden bu çevrimiçi yöntem arka planda bilgisayarı tehlikeye atıyor.

Kredi kartı bilgilerinden şifrelere kadar her şeyi kopyalıyor

Kurbanlardan bilgi çalmak için tasarlanan uygulama, MalwareHunterTeam tarafından geçen hafta tespit edildi. Reason Labs‘ta bir siber güvenlik araştırmacısı Shai Alfasi tarafından da analiz edildi. AZORult olarak tanımlanan bu kötü amaçlı yazılım, 2016 yılında keşfedilen bilgi çalan kötü amaçlı yazılım içeriyor. AZORult kötü amaçlı yazılımı, web tarayıcılarında depolanan bilgileri, özellikle çerezleri, tarama geçmişlerini, kullanıcı kimliklerini, şifreleri ve hatta kripto para birimi anahtarlarını topluyor.

Corana virüsü hackerların odağı oldu

Tarayıcılardan alınan bu veriler ile siber suç kurbanlarının; kredi kartı numaralarının, giriş bilgilerinin ve diğer çeşitli hassas bilgilerinin çalınması mümkün hale geliyor. AZORult’un, Rus yeraltı forumlarında bilgisayarlardan hassas veriler toplamak için bir araç olarak geliştirildiği bildiriliyor. Program, uzak masaüstü protokolü (RDP) aracılığıyla bağlantıları etkinleştirmek için virüslü bilgisayarlarda gizli bir yönetici hesabı ile birlikte çalışıyor.

Yazılım bilgileri nasıl çalıyor?

Corona virüsü haritası altında zararlı yazılım

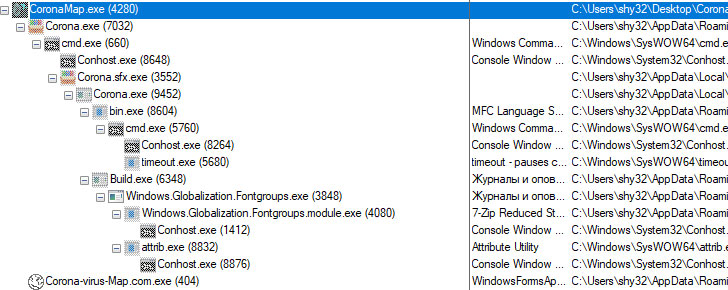

Alfasi‘nin örneğine göre corona-virus-map.com.exe olarak adlandırılan dosya gömülü olan kötü amaçlı bir yazılımı barındırıyor. Boyutu ise sadece 3.26 MB olan küçük bir Win32 EXE dosyası. Dosyaya çift tıklandığında, corona virüsün yayılması hakkında çeşitli bilgiler gösteren bir pencere açılıyor. Bu harita merkez tarafından yayınlanan benzer bir enfeksiyon haritası. Ölümler ve geri kazanım istatistikleri sağda iken, farklı ülkelerdeki teyit edilmiş vakaların sayısı sol tarafta gösterilmektedir. Pencerenin etkileşimli olduğu ve ilgili diğer bilgilerin sekmeleri ve kaynaklar bağlantıları olduğu görülüyor.

Aslına tıpa tıp benziyor!

Sunulan bilgiler, rastgele verilerin toplandığı bir birleşimi değil. Bunun yerine Johns Hopkins web sitesinden toplanan gerçek Corona virüsü istatistiklerini kullanıyor. Orijinal Corona virüsü haritası Johns Hopkins Üniversitesi’nde barındırılıyor. Kötü amaçlı yazılım, araştırmacıların tespit etmesini zorlaştırmak için bir araya getirilen çoklu alt işlem tekniği kullanıyor. Ayrıca çalışmaya devam edebilmesi için bir görev zamanlayıcısı da var. Kötü amaçlı yazılım, Telegram ve Steam gibi yaygın çevrimiçi hesaplardan giriş verilerini çalabilir. Kısacası, mağdurların pencere ile etkileşime girmesi veya hassas bilgileri girmesi gerekmiyor.

Şimdilik, Corona virüsü haritası görünümlü bu kötü amaçlı yazılımı kaldırmanın veya durdurmanın anahtarı antivirüs programına sahip olmak. Siber saldırganlar, web üzerindeki Corona virüsle ilgili kaynakların popülaritesinden yararlanıyor ve pek çok kullanıcı saldırıların avına düşecek gibi duruyor.

Yorumunuz gönderildi,

onaylandıktan sonra yayımlanacak.